상세 컨텐츠

본문

Advanced iPhone hacking toolkits like Coruna and DarkSword are spreading and evolving, with leaked code enabling widespread, indiscriminate cyberattacks on unpatched devices worldwide.

코루나와 다크스워드 같은 고급 아이폰 해킹 도구가 진화하고 있으며, 유출된 코드로 인해 업데이트되지 않은 기기를 대상으로 전 세계적인 사이버 공격이 가능해지고 있습니다.

아이폰은 폐쇄적인 생태계와 엄격한 앱 검수 정책, 그리고 하드웨어·소프트웨어의 긴밀한 통합 설계 덕분에 오랫동안 안드로이드보다 높은 보안성을 갖춘 기기로 평가받아 왔습니다.

실제로 대규모 악성코드 유포나 기기 해킹 사례가 안드로이드에 비해 현저히 적었던 것이 사실입니다.

하지만 최근 보안 연구진에 의해 아이폰과 아이패드를 표적으로 삼는 두 가지 고도화된 해킹 툴킷, Coruna(코루나)와 DarkSword(다크스워드)가 발견되었습니다.

이 도구들은 정부 차원의 스파이 활동은 물론 사이버 범죄 집단에 의해서도 활발히 사용되고 있으며, 일부 코드가 깃허브(GitHub)에 유출되면서 수억 대의 기기가 위협에 노출될 수 있다는 우려가 커지고 있습니다.

글로벌 보안 기업인 카스퍼스키(Kaspersky)의 분석에 따르면, Coruna에 사용된 커널 익스플로잇은 2023년 '오퍼레이션 트라이앵글레이션(Operation Triangulation)' 캠페인에서 사용된 익스플로잇의 업데이트 버전인 것으로 확인되었습니다.

카스퍼스키 GReAT의 수석 보안 연구원 보리스 라린(Boris Larin)은 다음과 같이 밝혔습니다.

"Coruna는 공개된 익스플로잇을 짜깁기한 것이 아니라, 오퍼레이션 트라이앵글레이션 프레임워크의 지속적으로 유지·발전된 진화형입니다. M3 및 최신 iOS 빌드에 대한 지원이 포함된 점으로 미루어, 원래 개발자들이 이 코드베이스를 적극적으로 확장해 왔음을 알 수 있습니다."

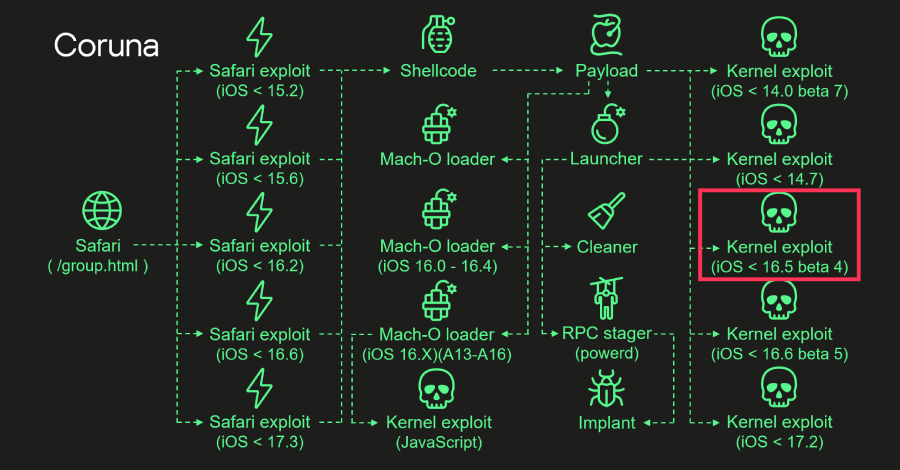

Coruna는 iOS 13.0부터 17.2.1까지의 기기를 대상으로 하며, 5개의 완전한 iOS 익스플로잇 체인과 총 23개의 취약점 익스플로잇을 포함하고 있습니다.

여기에는 오퍼레이션 트라이앵글레이션에서 제로데이(zero-day)로 처음 활용된 CVE-2023-32434와 CVE-2023-38606이 포함됩니다.

또한 Apple의 A17, M3, M3 Pro, M3 Max 프로세서를 지원하며 iOS 17.2 및 16.5 베타 버전에 대한 검사 로직도 포함되어 있습니다.

공격은 사용자가 사파리(Safari) 브라우저로 침해된 웹사이트를 방문하는 순간 시작됩니다.

이후 브라우저 및 운영체제 버전을 탐지한 뒤 맞춤형 익스플로잇을 제공하고, 커널 익스플로잇 실행을 거쳐 최종 악성코드(임플란트)가 설치되는 구조입니다.

실행 이후에는 포렌식 흔적을 지우는 정리 작업까지 자동으로 수행됩니다.

Coruna는 러시아 연계 국가 행위자가 우크라이나에서 수행한 워터링 홀(watering hole) 공격과, 가짜 중국 도박·암호화폐 사이트를 활용한 대규모 악성코드 유포 캠페인에 사용된 것으로 알려져 있습니다.

후자에서는 PlasmaLoader(일명 PLASMAGRID)라는 정보 탈취형 악성코드가 배포되었습니다.

한편 해외 IT전문 언론사인 테크크런치(TechCrunch)의 기존 보도에 따르면, Coruna 툴킷의 일부는 미국 방산업체 L3Harris 산하 해킹·스파이웨어 부서인 Trenchant(트렌챈트)가 개발한 것으로 알려져 있습니다.

이 도구는 이후 러시아 스파이 및 중국 사이버 범죄 집단의 손에 들어간 것으로 추정되며, 강력한 해킹 도구가 개발 주체의 통제를 벗어나 확산될 수 있음을 다시 한번 보여주는 사례로 평가됩니다.

또 다른 해킹 툴킷인 DarkSword는 보다 최신 기기를 대상으로 하며, iOS 18.4 및 18.7(2025년 9월 출시)까지 실행 중인 기기를 해킹할 수 있는 익스플로잇을 포함하고 있습니다.

Google 보안 연구진이 코드를 분석 중에 있습니다.

특히 우려스러운 점은, DarkSword의 일부 코드가 깃허브(GitHub)에 공개 유출되었다는 사실입니다.

해당 코드는 HTML과 JavaScript로 작성되어 있어 기술적 전문성이 낮은 공격자도 손쉽게 구성하고 자체 서버에서 운용할 수 있습니다.

모바일 보안 기업 Lookout의 수석 연구원 저스틴 알브레히트(Justin Albrecht)는 이를 두고 "사실상 플러그 앤 플레이(plug-and-play) 수준"이라고 표현했습니다.

DarkSword를 이용한 공격은 현재 중국, 말레이시아, 터키, 사우디아라비아, 우크라이나 사용자를 대상으로 관측되고 있습니다.

최초 개발자 및 유출 경위는 아직 파악되지 않은 상황입니다.

깃허브(GitHub)는 해당 코드를 즉각 삭제하지는 않겠지만 보안 연구 목적으로 보존할 것이라고 밝혔습니다.

깃허브 측은 악성코드 개발에 활용될 수 있는 소스코드의 게시 자체는 금지 정책에 해당하지 않으며, 보안 커뮤니티에 교육적 가치를 제공할 수 있다는 입장을 내놓았습니다.

Apple의 자체 통계에 따르면, 전 세계 25억 대 이상의 Apple 기기 중 약 3분의 1이 최신 iOS로 업데이트되지 않은 상태입니다.

이는 수억 대의 기기가 잠재적 위협에 노출되어 있음을 의미합니다.

아이폰 보안 기기를 대상으로 한 대규모 해킹 사례는 극히 드물며, 최근 10년간의 선례는 중국 내 위구르 무슬림과 홍콩 거주자를 표적으로 한 공격뿐이었습니다.

이번 사태는 그 범위와 파급력 면에서 이례적인 수준으로 평가됩니다.

Apple은 iOS 15부터 iOS 26까지의 최신 버전을 실행 중인 사용자는 이미 보호받고 있다고 밝혔습니다. 보안 기업 iVerify는 iOS 18.7.6 또는 iOS 26.3.1로의 즉각적인 업데이트를 강력히 권고하고 있습니다.

업데이트가 어렵거나 원치 않는 사용자의 경우, Apple이 iOS 16부터 도입한 선택적 보안 기능인 잠금 모드(Lockdown Mode) 활성화를 검토하실 것을 권장드립니다.

이번 공격에 대해 잠금 모드가 차단 효과를 발휘하는 것으로 확인되었으며, 기자, 반체제 인사, 인권 활동가 등 위협에 노출될 가능성이 높은 분들께 특히 유용한 기능입니다.

카스퍼스키의 보리스 라린 연구원은 "본래 사이버 스파이 목적으로 개발된 이 프레임워크가 이제는 광범위한 사이버 범죄자들에 의해 활용되고 있으며, 업데이트되지 않은 기기를 사용하는 수백만 명의 사용자가 위험에 처해 있다"고 경고했습니다.

또한 "모듈식 설계와 높은 재사용성을 고려할 때, 추가적인 위협 행위자들이 이 프레임워크를 공격에 활용할 가능성이 높다"고 덧붙였습니다.

웨어러블서치

기술이 어디를 향하고 개인과 사회에 어떤 영향을 미치는지 연구합니다.

pf.kakao.com

'IT 소식' 카테고리의 다른 글

| 아이폰18 프로, 다이내믹 아일랜드 최대 35% 축소 전망 (0) | 2026.03.31 |

|---|---|

| 구글 Search Live, Gemini 3.1 기반 실시간 AI 음성·카메라 검색 혁신 (0) | 2026.03.30 |

| 삼성 갤럭시 A57·A37 공개, AI 기능·카메라 강화된 중급 스마트폰 (0) | 2026.03.26 |

| 챗GPT의 새로운 '라이브러리', 업로드 파일 저장·관리 가능 (0) | 2026.03.25 |

| AI 제대로 쓰는 법, 불필요한 대화 줄이는 핵심 프롬프트 전략 (0) | 2026.03.24 |

댓글 영역